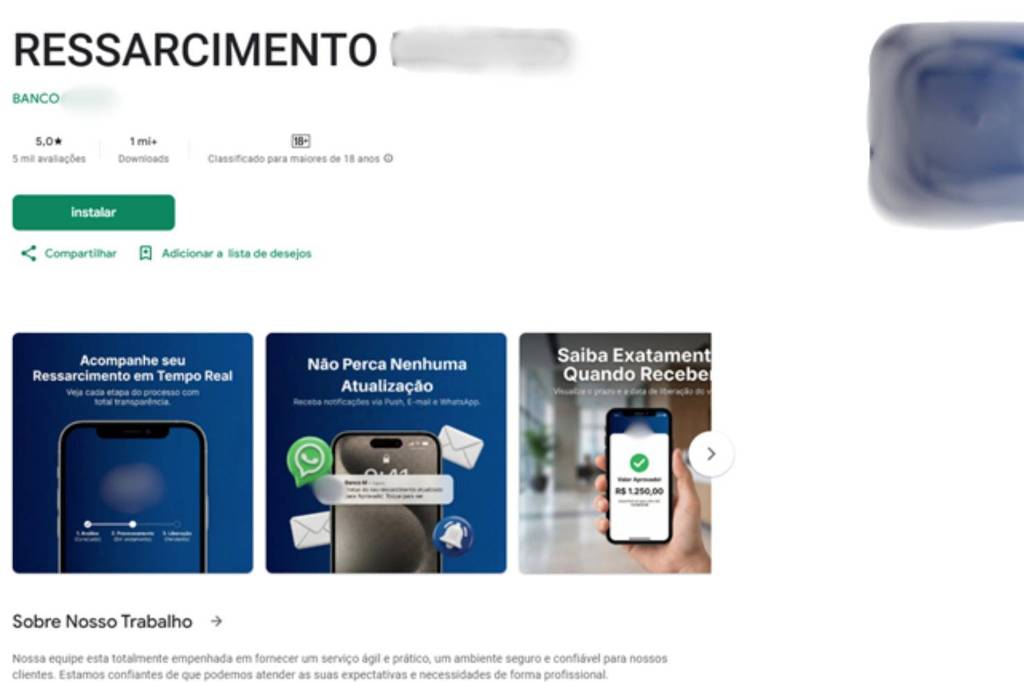

A empresa de cibersegurança Kaspersky identificou um novo trojan bancário voltado especificamente para usuários brasileiros de smartphones Android. Batizado de BeatBanker, o programa malicioso foi encontrado em três campanhas distintas de distribuição: uma que se disfarça de aplicativo de reembolso do INSS, outra que simula um canal de ressarcimento do Fundo Garantidor de Créditos (FGC) e a mais recente, que utiliza um aplicativo fraudulento da Starlink como isca. Em todos os casos, a estratégia é explorar a confiança do usuário em serviços governamentais ou marcas amplamente reconhecidas para induzi-lo a instalar o software malicioso.

Para entender a gravidade da ameaça, é importante compreender o que é um trojan bancário e como ele opera. Diferentemente de vírus convencionais, um trojan se apresenta ao usuário como um aplicativo legítimo e útil, mas executa funções maliciosas em segundo plano sem qualquer sinal visível de sua presença. O BeatBanker em particular evoluiu para uma categoria ainda mais perigosa: a de trojan de acesso remoto, conhecida pela sigla RAT, que permite ao criminoso assumir o controle completo do dispositivo da vítima à distância, executando ações como se fosse o próprio usuário — prática conhecida popularmente no Brasil como Golpe da Mão Fantasma.

O ataque tem início com o envio de links falsos que direcionam a vítima para sites que imitam a Google Play Store com alto grau de fidelidade visual. Ao clicar no link e instalar o aplicativo fraudulento, o usuário concede ao trojan as permissões necessárias para operar. Uma vez instalado, o BeatBanker emprega mecanismos engenhosos para garantir sua permanência no dispositivo e evitar ser detectado. Um deles é a reprodução contínua de um arquivo de áudio quase inaudível, que simula o uso ativo do aparelho e impede que o sistema operacional o encerre por inatividade. O malware também monitora continuamente o nível e a temperatura da bateria para ajustar sua intensidade de operação e não sobrecarregar o aparelho, o que poderia alertar o usuário. Para dificultar ainda mais sua detecção, o programa envia comandos utilizando a infraestrutura legítima do Google, misturando suas comunicações com o tráfego normal do dispositivo.

As formas de exploração financeira do dispositivo infectado são múltiplas e podem ser combinadas pelo criminoso conforme a situação de cada vítima. A primeira modalidade é a mineração da criptomoeda Monero, processo que consome silenciosamente os recursos computacionais do aparelho para gerar renda ao golpista, resultando em superaquecimento, consumo excessivo de bateria e queda de desempenho. A segunda é a sobreposição de telas falsas durante transações bancárias: ao detectar que o usuário está realizando uma transferência em determinados aplicativos financeiros, o BeatBanker exibe uma página falsa idêntica à tela de confirmação legítima e substitui silenciosamente o endereço de destino pelo endereço controlado pelo criminoso, redirecionando o dinheiro sem que a vítima perceba.

Na versão mais recente e mais sofisticada do trojan, o controle remoto total do dispositivo permite ao criminoso realizar uma série de ações intrusivas que vão muito além do roubo financeiro. Entre as funcionalidades identificadas pela Kaspersky estão o registro em tempo real de todas as teclas digitadas pelo usuário, o acesso e a gravação de áudio e vídeo pelas câmeras frontal e traseira, o monitoramento da localização via GPS, a captura de senhas e padrões de desbloqueio de tela e a instalação silenciosa de outros aplicativos maliciosos sem qualquer interação do usuário.

Fabio Assolini, diretor da Equipe Global de Pesquisa e Análise da Kaspersky para a América Latina e Europa, avaliou que o BeatBanker representa uma mudança qualitativa no perfil do cibercrime mobile. Segundo ele, ao combinar mineração de criptomoedas, fraude bancária e espionagem digital em um único malware modular, os criminosos passam a ter flexibilidade para escolher a estratégia de monetização mais lucrativa para cada vítima individualmente. Esse modelo híbrido aumenta o impacto das campanhas e exige que os usuários passem a tratar seus smartphones com o mesmo nível de atenção à segurança que já dedicam aos computadores.

Para se proteger, especialistas recomendam baixar aplicativos exclusivamente pelas lojas oficiais, desconfiar de links recebidos por mensagem que prometem reembolsos ou benefícios governamentais, manter o sistema operacional e os aplicativos sempre atualizados e instalar soluções de segurança reconhecidas no dispositivo. A presença de sinais como superaquecimento frequente, bateria descarregando rapidamente sem uso intenso ou aparelho lento sem motivo aparente pode indicar a presença de software malicioso em operação.